Cuando la seguridad parece correcta… pero no lo es En una reciente auditoría de ciberseguridad, analizamos una aplicación web empresarial con una arquitectura aparentemente sólida. A primera vista, todo indicaba un nivel de madurez alto: WAF implantado, auditorías periódicas, controles activos…Sin embargo, bastaron unos minutos de análisis para comprometer la confidencialidad de todos los usuarios. […]

El trabajo de un pentester suele estar rodeado de cierta opacidad. Y no siempre porque queramos hacerlo parecer misterioso, sino porque, sencillamente, no es habitual conocer cómo trabajamos quienes nos dedicamos a este ámbito. Si esto ya ocurre cuando hablo con otros profesionales tecnológicos, imaginaos en una cena de Navidad cuando alguien me pregunta a […]

¿Por qué sigo siendo vulnerable? Cumplir con la norma ISO/IEC 27001 es, sin duda, un hito importante en el camino hacia una gestión madura de la seguridad de la información. Sin embargo, muchas organizaciones que obtienen esta certificación descubren (a menudo tras sufrir un incidente) que aún existen vulnerabilidades críticas en su infraestructura. ¿Cómo es […]

Cuando se trata de evaluar la seguridad de un sistema y/o red, existen diferentes servicios que pueden ayudar a identificar posibles brechas de seguridad y debilidades. Dos de los servicios más comunes son el test de intrusión y el análisis de vulnerabilidades. Aunque estos dos servicios comparten objetivos similares, hay diferencias significativas entre ellos que […]

En mi último artículo, hablaba de las bondades del hacking sin tecnología, donde explotábamos las debilidades intrínsecas del ser humano mediante ingeniería social. Todo esto es muy bonito y seguro que más de un psicólogo tendría algo que aportar a mis palabras…pero hoy voy a irme al lado opuesto: el uso de la tecnología. No […]

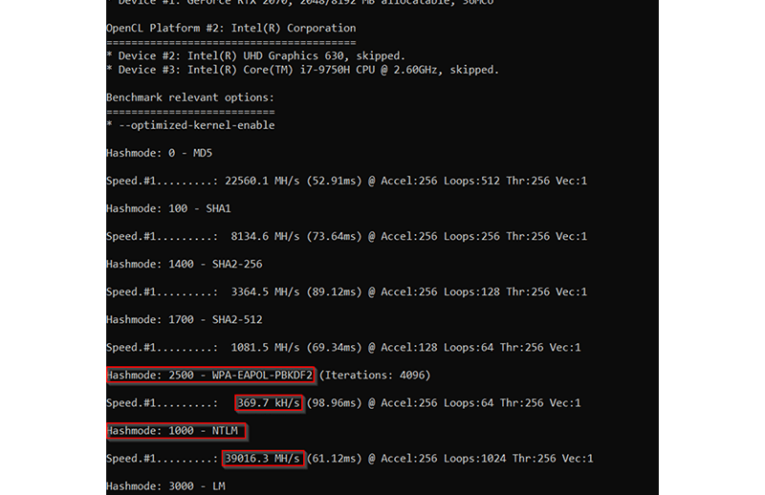

En capítulos anteriores… En el artículo anterior, exploramos las venturas y desventuras habituales al empezar en el mundo del password cracking, así como los posibles dolores de cabeza resultantes de una mala metodología que pueden desembocar en un irrefrenable deseo de tirarnos llorosos a las ruedas de un coche. Para evitar todo ello desarrollamos una […]

Las empresas se enfrentan a numerosas amenazas externas e internas. Si hablamos de ciberseguridad, hay que tener en cuenta también ambos aspectos. Con el aumento progresivo de la digitalización y la implementación de nuevos servicios y tecnologías, estos riesgos aumentan, pero no de forma progresiva sino de manera exponencial. El hecho de incorporar herramientas informáticas […]

Introducción Muchos pentesters cuando se menciona el password cracking hacen una mueca de desagrado como si estuviéramos hablando de un trabajo ingrato, tipo embadurnarse el cuerpo con filetes de ternera y tirarse al mar para hacer de cebo para tiburones. El porque de esta reticencia nunca lo he tenido muy claro, he recibido diversas explicaciones […]

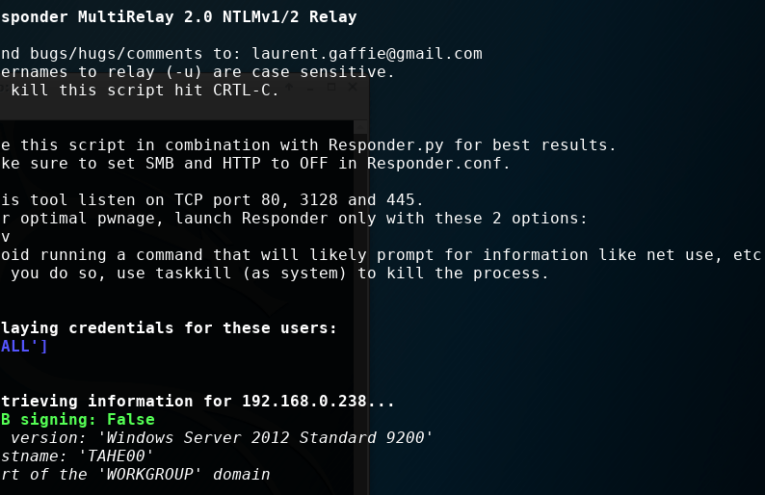

Hay veces que hay ataques que parecen magia. El SMB Relay es uno de esos. Cuando lo ves bien ejecutado, y no sabes que esta pasando por el cacumen de la maquina lo primero que piensas es… ¿Cómo es posible? Y es que parece un conjuro sacado de algún grimorio polvoriento…un par de comandos en […]

Un pentesting puede ser la respuesta cuando, al hablar de ciberseguridad con clientes, amigos, familiares… nos pregunten ¿Y por qué me van a atacar a mí, si no soy nadie? Esta es una idea bastante extendida por la cual muchas empresas pequeñas y no tan pequeñas se despreocupan del impacto que puede llegar a tener […]